Вступ

Якщо ваш комп'ютер підключений до комп'ютерної мережі (неважливо, Інтернет це або Інтранет), то він вразливий для вірусів, атак зловмисників та інших вторгнень. Для захисту комп'ютера від цих небезпек необхідно, щоб на ньому постійно працювали міжмережевий екран (брандмауер) і антивірусне ПЗ (з останніми оновленнями). Крім того, необхідно, щоб всі останні оновлення були також встановлені на вашому комп'ютері.

Не кожен користувач може постійно стежити за цим. Не кожен користувач знає, як це здійснити. І навіть якщо користувач компетентний в цих питаннях, у нього просто може не вистачати часу на такі перевірки. Компанія Microsoft подбала про всі ці користувачів, включивши до складу SP2 для Windows XP такий інструмент. Він називається Центр забезпечення безпеки Windows (Windows Security Center) (рис. 1).

Мал. 1. Центр забезпечення безпеки Windows

Основне призначення цього інструменту - інформувати і направляти користувача в потрібному напрямку. По-перше, він постійно контролює стан трьох основних компонентів ОС (брандмауер, антивірус, система автоматичного оновлення). Якщо параметри будь-якого з цих компонентів не задовольнятимуть вимоги безпеки комп'ютера, то користувач отримає відповідне повідомлення. Наприклад, на рис. 2 представлено одне з таких повідомлень.

Мал. 2. Оповіщення

По-друге, при відкритті Центру забезпечення безпеки Windows користувач може не тільки отримати конкретні рекомендації про те, як виправити ситуацію, що склалася, але також дізнатися, де знаходяться інші настройки, пов'язані з безпекою комп'ютера, і де на сайті Microsoft можна прочитати додаткову інформацію щодо забезпечення безпеки.

Необхідно відразу зазначити, що при підключенні комп'ютера до домену в Центрі забезпечення безпеки Windows не відображаються відомості про стан безпеки комп'ютера (рис. 3) і не виконується відправлення повідомлень безпеки. Вважається, що в цьому випадку параметрами безпеки повинен управляти адміністратор домену.

Щоб увімкнути службу для забезпечення безпеки Windows для комп'ютера, що входить до складу домену, необхідно в груповій політиці домену включити параметр Конфігурація комп'ютера, Адміністративні шаблони, Компоненти Windows, Центр забезпечення безпеки, Включити Центр забезпечення безпеки (тільки для комп'ютерів в домені).

Мал. 3. Центр забезпечення безпеки Windows

Параметри безпеки Windows

Щоб відкрити Центр забезпечення безпеки Windows, натисніть кнопку Пуск, виберіть команду Панель керування, потім двічі клацніть на значок Центр забезпечення безпеки (рис 4).

Мал. 4. Значок

Вікно Центру забезпечення безпеки Windows можна умовно розділити на три частини (рис. 5):

Мал. 5. Центр забезпечення безпеки

- Ресурси. Тут розташовуються посилання для переходу до Інтернет-ресурсів, до вбудованої в Windows довідковій службі і до вікна настройки параметрів сповіщень.

- Компоненти безпеки. Тут розташовуються інформаційні елементи трьох основних компонентів безпеки: брандмауер, автоматичне оновлення, антивірусний захист.

- Параметри безпеки. Тут розташовуються кнопки переходу до налаштувань безпеки наступних компонентів: оглядач Internet Explorer, автоматичне оновлення, брандмауер Windows.

Розглянемо ці частини більш детально.

ресурси

На рис. 5 цифрою 1 позначені посилання, перші три з них призначені для переходу на відповідні сторінки на сайті Microsoft. Передостання посилання призначена для відкриття довідкової служби Windows на сторінці Загальні відомості про центр забезпечення безпеки Windows. Остання посилання призначена для відкриття вікна Параметри сповіщень (рис.6).

Мал. 6. Параметри сповіщень

Якщо на комп'ютері встановлено брандмауер і антивірусне ПЗ, яке не визначається Центром забезпечення безпеки, ви можете відключити відповідні оповіщення (див. Рис.6).

компоненти безпеки

На рис.5 цифра 2 - кожне інформаційне табло повідомляє про стан відповідного компонента. На рис.7 представлені можливі стану.

Мал. 7. Стани інформаційних табло

Стану AC зрозумілі без коментарів. Стан D - не знайдено - відповідає неможливості визначити присутність відповідного ПО (наприклад, антивірус або брандмауер). Стан E - Термін закінчився - можливо для антивірусного захисту, коли оновлення антивірусних баз застаріли. Стан F - Чи не спостерігається - відповідає відключеному контролю над відповідним компонентом.

Центром забезпечення безпеки застосовується дворівневий підхід до визначення стану компонентів:

1. Перевірка вмісту реєстру і файлів з відомостями про стан ПО (Microsoft отримує перелік файлів і параметрів реєстру від виробників ПЗ).

2. Відомості про стан ПО передаються від встановлених програм засобами інструментарію WMI (Windows Management Instrumentation - Інструментарій управління Windows).

На рис.8 представлено одне з можливих станів компонента Брандмауер. Натиснувши кнопку Рекомендації ..., ви отримаєте можливість або включити брандмауер (рис.9, кнопка Включити зараз), або відключити спостереження за станом цього компонента (рис.9, параметр Я самостійно встановлюю та стежу за брандмауером).

Мал. 8. Стан брандмауера

Мал. 9. Рекомендація

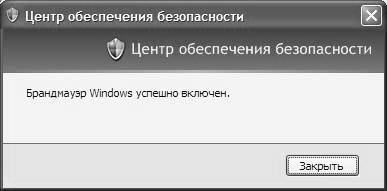

Після натискання кнопки Включити зараз (див. Рис.9), якщо брандмауер Windows буде успішно запущений, на екрані з'явиться відповідне повідомлення (рис.10).

Мал. 10. Повідомлення

На рис.11 представлено одне з можливих станів компонента Автоматичне оновлення. Натиснувши кнопку Увімкнути автоматичне оновлення, ви задієте рекомендований компанією Microsoft режим роботи системи Автоматичне оновлення (рис.12).

Мал. 11. Стан Автоматичного оновлення

Мал. 12. Автоматичне оновлення

Зверніть увагу, що в залежності від виставленого режиму роботи Автоматичного оновлення (див. Рис.12) у вікні Центру забезпечення безпеки вказується короткий опис цього режиму.

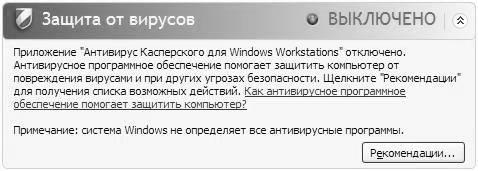

На рис.13 представлено одне з можливих станів компонента Захист від вірусів. Натиснувши кнопку Рекомендації ..., ви отримаєте лаконічні вказівки (рис.14): включити антивірусну програму (якщо вона вимкнена), встановити іншу антивірусну програму. У цьому вікні ви можете відключити спостереження за станом цього компонента (параметр Я самостійно встановлюю та стежу за антивірусом).

Мал. 13. Стан Захисту від вірусів

Мал. 14. Рекомендація

параметри безпеки

На рис.5 під цифрою 3 розташовані кнопки переходу до налаштувань безпеки наступних компонентів: оглядач Internet Explorer, автоматичне оновлення, брандмауер Windows.

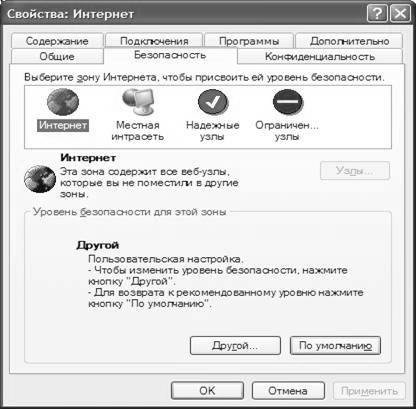

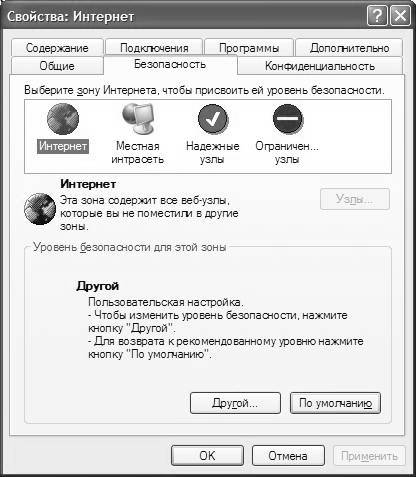

натиснувши кнопку  , Ви потрапите на закладку Безпека у вікні налаштувань браузера Internet Explorer (рис.15).

, Ви потрапите на закладку Безпека у вікні налаштувань браузера Internet Explorer (рис.15).

Рис.15. Налаштування Internet Explorer

натиснувши кнопку  , Ви відкриєте вікно налаштувань Автоматичного оновлення (див. Рис.12).

, Ви відкриєте вікно налаштувань Автоматичного оновлення (див. Рис.12).

натиснувши кнопку  , Ви потрапите в відповідне вікно налаштувань (рис.16).

, Ви потрапите в відповідне вікно налаштувань (рис.16).

Мал. 16. Налаштування брандмауера Windows

У Windows XP SP2 для позначення налаштувань, що стосуються безпеки (див. Наприклад, рис.16), а також при оповіщеннях про стан безпеки комп'ютера (див. Наприклад, рис.2) за допомогою таких значків:

1.  - Чи означає важливу інформацію і параметри безпеки.

- Чи означає важливу інформацію і параметри безпеки.

2.  - Повідомляє про потенційний ризик порушення безпеки.

- Повідомляє про потенційний ризик порушення безпеки.

3.  - Ситуація більш безпечна. На комп'ютері використовуються рекомендовані настройки безпеки.

- Ситуація більш безпечна. На комп'ютері використовуються рекомендовані настройки безпеки.

4.  - Попередження: ситуація потенційно небезпечна. Змініть настройки параметрів безпеки, щоб підвищити безпеку комп'ютера.

- Попередження: ситуація потенційно небезпечна. Змініть настройки параметрів безпеки, щоб підвищити безпеку комп'ютера.

5.  - Використовувати поточні настройки параметрів безпеки не рекомендується.

- Використовувати поточні настройки параметрів безпеки не рекомендується.

Властивості оглядача

Як вже зазначалося раніше, натиснувши кнопку  в Центрі забезпечення безпеки Windows, ви потрапите у вікно налаштувань браузера Internet Explorer на закладку Безпека (рис.17).

в Центрі забезпечення безпеки Windows, ви потрапите у вікно налаштувань браузера Internet Explorer на закладку Безпека (рис.17).

Мал. 17. Налаштування безпеки Internet Explorer

Розглянемо параметри, доступні на цій закладці. У верхній частині розташовані чотири зони: Інтернет, Місцева интрасеть, Надійні вузли, Обмежені вузли. У табл.1 дано опис для кожної зони.

Таблиця 1. Опис зон

Зона Які вузли може містити зона Інтернет Містить всі веб-сайти, що не поміщені в інші зони Місцева интрасеть Може містити зазначені вами вузли. Може містити всі вузли інтрамережі, не перераховані в інших зонах, всі вузли, що підключаються минаючи проксі-сервер, всі мережеві шляхи (UNC) Надійні вузли може містити зазначені вами вузли Обмежені вузли може містити зазначені вами вузли

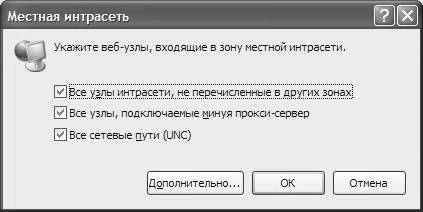

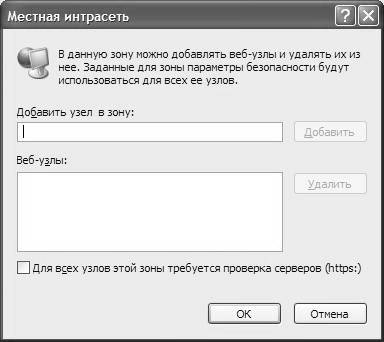

Для всіх зон, крім зони Інтернет, ви можете визначити входять в зону вузли. Для цього необхідно вибрати потрібну зону (див. Рис.17) і натиснути кнопку Вузли .... Для зони Місцева интрасеть в цьому випадку відкриється вікно, представлене на рис.18. Якщо ви хочете вказати конкретні вузли, натисніть кнопку Додатково .... В результаті з'явиться вікно, представлене на рис.19. Аналогічне вікно буде відкрито, якщо ви будете визначати вузли, що входять до зони Надійні вузли та Обмежені вузли. Тільки для зони Обмежені вузли буде відсутній параметр Для всіх вузлів цієї зони потрібно перевірка серверів (https :).

Мал. 18.Местная интрасеть

Мал. 19. Завдання конкретних вузлів

Кожній зоні можна привласнити потрібний рівень безпеки: високий, середній, нижче середнього, низький. Низький рівень безпеки відповідає мінімальній захисту і застосовується для вузлів, яким ви повністю довіряєте.

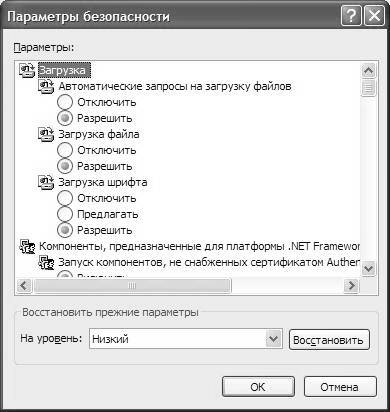

Виберіть потрібну зону (см.ріс.17) і натисніть кнопку За замовчуванням. Закладка Безпека змінить свій вигляд (рис.20). У нижній частині вікна ви можете визначити потрібний рівень безпеки. Якщо ви не хочете використовувати пропоновані рівні безпеки, ви можете натиснути кнопку Інший ... і визначити всі параметри безпеки самостійно (рис.21).

Мал. 20. Налаштування безпеки Internet Explorer

Мал. 21. Параметри безпеки

Описані вище настройки безпеки оглядача Internet Explorer також доступні через групову політику (Конфігурація комп'ютера, Адміністративні шаблони, Компоненти Windows, Internet Explorer, Панель управління оглядачем, Сторінка безпеки).

автоматичне оновлення

Як вже зазначалося раніше, натиснувши кнопку  в Центрі забезпечення безпеки Windows, ви відкриєте вікно налаштувань Автоматичного оновлення (рис.22).

в Центрі забезпечення безпеки Windows, ви відкриєте вікно налаштувань Автоматичного оновлення (рис.22).

Мал. 22. Параметри автоматичного оновлення

Вбудована в Windows XP довідкова система дуже докладно описує систему автоматичного оновлення. Для того щоб скористатися цією довідкою, клацніть по напису Як працює автоматичне оновлення? (Див. Рис.22). Зупинимося лише на деяких моментах.

По-перше, необхідно розрізняти поняття завантаження і установка оновлень. Завантаження означає процес передачі файлів оновлень з сервера Microsoft (або з внутрішнього сервера оновлень в організації) на комп'ютер користувача. Установка позначає власне процес інсталяції оновлень на комп'ютері користувача. Можлива ситуація, коли поновлення завантажені на комп'ютер користувача, але ще не встановлені.

По-друге, якщо ви вибрали варіант Автоматично (див. Рис.22), то оновлення будуть завантажуватися і встановлюватися у вказаний вами час. Якщо комп'ютер в зазначений час завжди вимкнений, то установка оновлень ніколи не виконається. При реєстрації на комп'ютері користувач з правами локального адміністратора може запустити установку вручну, не чекаючи запланованого часу. При настанні запланованого часу користувачеві буде видане відповідне попередження про початок установки оновлень. Якщо в цей момент в системі працює адміністратор, у нього буде можливість відкласти установку до наступного запланованого часу. У інших користувачів (без прав адміністратора) можливості скасувати заплановану установку оновлень не буде.

У всіх інших випадках (за винятком випадку відключити автоматичне оновлення) повідомлення про існуючі оновлення для вашого комп'ютера (готових до завантаження або до установки) будуть з'являтися тільки при реєстрації на вашому комп'ютері користувача з правами локального адміністратора. Таким чином, якщо на комп'ютері ви постійно працюєте з обліковим записом, що не входить в групу локальних адміністраторів, то установка оновлень ніколи не виконається.

Описані вище настройки автоматичного оновлення також доступні для налаштування через групову політику (Конфігурація комп'ютера, Адміністративні шаблони, Компоненти Windows, Windows Update). Крім того, тільки через групову політику можна задати додаткові параметри. Наприклад, можна вказати адресу внутрішнього сервера оновлень, який централізовано отримує оновлення з серверів Microsoft і віддає їх внутрішнім комп'ютерам організації. Як приклад такого сервера можна привести Microsoft® Windows Server ™ Update Services (WSUS).

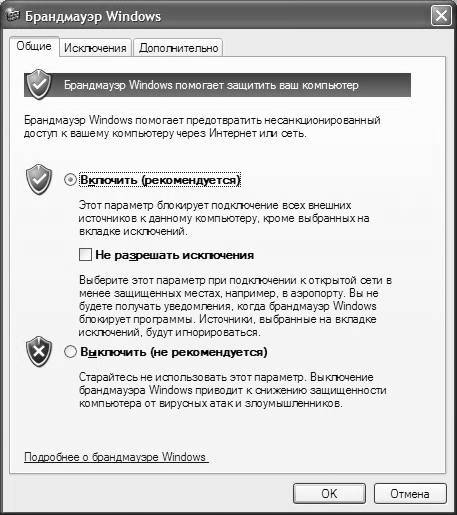

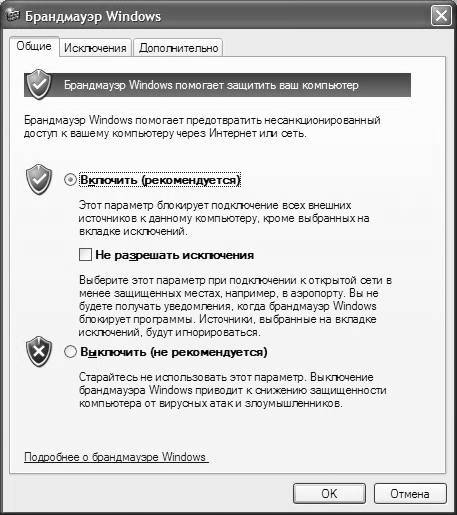

брандмауер Windows

Як вже зазначалося раніше, натиснувши кнопку  в Центрі забезпечення безпеки Windows, ви відкриєте вікно налаштувань брандмауера Windows (рис.23).

в Центрі забезпечення безпеки Windows, ви відкриєте вікно налаштувань брандмауера Windows (рис.23).

Мал. 23. Налаштування брандмауера Windows

Якщо ви клацніть по напису Детальніше про брандмауер Windows (див. Рис.23), то зможете прочитати коротку інформацію про можливості брандмауера (брандмауера), що входить до складу Windows XP SP2.

Відзначимо лише, що, на відміну від продуктів інших виробників, вбудований брандмауер Windows призначений тільки для контролю вхідного трафіку, тобто він захищає комп'ютер тільки від зовнішніх вторгнень. Він не контролює вихідний трафік вашого комп'ютера. Таким чином, якщо на ваш комп'ютер вже потрапив троянський кінь або вірус, які самі встановлюють з'єднання з іншими комп'ютерами, брандмауер Windows не блокуватиме їх мережеву активність.

Крім того, за замовчуванням брандмауер захищає всі мережеві з'єднання, і запит входить луни по протоколу ICMP заборонений. Це означає, що якщо на комп'ютері включений брандмауер Windows, то перевіряти наявність такого комп'ютера в мережі за допомогою команди PING - безглузде заняття.

Дуже часто в організаціях, де використовується програмне забезпечення, що вимагає дозволу вхідних з'єднань на комп'ютери користувачів, виникає необхідність відкрити деякі порти на комп'ютерах зі встановленою Windows XP SP2. Для вирішення цього завдання необхідно поставити виключення в настройках брандмауера Windows. Існує два способи вирішити цю задачу:

1. Можна задати виключення, вказавши програму, що вимагає вхідні з'єднання. В цьому випадку брандмауер сам визначить, які порти необхідно відкрити, і відкриє їх тільки на час виконання зазначеної програми (точніше, на час, коли програма буде прослуховувати цей порт).

2. Можна задати виключення, вказавши конкретний порт, по якому програма очікує вхідні з'єднання. В цьому випадку порт буде відкритий завжди, навіть коли ця програма не буде запущена. З точки зору безпеки цей варіант менш привабливий.

Існує кілька способів поставити виключення в настройках брандмауера Windows. Можна скористатися графічним інтерфейсом (рис.24). Цей варіант досить докладно висвітлено в Центрі довідки та підтримки Windows XP SP2. Можна використовувати доменну групову політику. Цей варіант кращий при великій кількості комп'ютерів в організації. Розглянемо його більш детально.

Мал. 24. Закладка Винятки

Параметри брандмауера Windows у груповій політиці розміщуються в вузлі Конфігурація комп'ютера, Адміністративні шаблони, Мережа, Мережеві підключення, Брандмауер Windows.

Під час налаштування через групову політику вам необхідно налаштувати два профілі:

1. Профіль домену. Налаштування цього профілю використовуються, коли комп'ютер підключений до мережі, що містить контролер домену організації.

2. Стандартний профіль. Налаштування цього профілю застосовуються, коли комп'ютер не підключений до мережі, що містить контролер домену організації. Наприклад, якщо ноутбук організації використовується у відрядженні і приєднаний до Інтернету через Інтернет-провайдера. В цьому випадку настройки брандмауера повинні бути більш суворими в порівнянні з настройками доменного профілю, так як комп'ютер підключається до публічної мережі, минаючи міжмережеві екрани своєї організації.

Розглянемо, як задати виключення для програми і для заданого порту. Як конкретний приклад візьмемо звернення Сервера адміністрування Kaspersky Administration Kit до комп'ютера, на якому встановлений Агент адміністрування, для отримання інформації про стан антивірусного захисту. У цьому випадку необхідно, щоб на клієнтському комп'ютері був відкритий порт UDP 15000 або дозволений прийом вхідних повідомлень програмою C: \ Program Files \ Kaspersky Lab \ NetworkAgent \ klnagent.exe.

Статті до прочитання:

Налаштування системи безпеки windows 7

Схожі статті:

Параметри брандмауера windows server 2012

Існує три способи налаштування параметрів брандмауера Windows. - Елемент Брандмауер Windows на панелі управління; - Елемент Брандмауер Windows можна ...

Проблеми безпеки в windows

Операційна система Windows NT була розроблена так, щоб відповідати рівню С2 вимог безпеки Міністерства оборони США - Помаранчевої книги ....