- Роль інфобезпеки в століття цифрових технологій

- Зведення найбільших світових вірусних атак за період 1988-2017 роки.

- Таблиця 1 - Найбільші комп'ютерні вірусні атаки в світі. Характеристики на рік появи вірусу

- Кібератака вірусом шифрувальником WannaCry

- Тенденції розвитку шкідливих комп'ютерних програм

- Як захиститися від вірусу WannaCry?

- Таблиця 2 - Дослідження кіберзащіщенності b2b сегмента в країнах Північної Америки, Великобританії...

- Захист від вірусів № 1. Резервні копії.

- Захист від вірусів № 2. Оновлення системи

- Захист від вірусів № 3. Акуратна робота з електронною поштою

- Захист від вірусів № 4. Рішення класу «пісочниця»

- Захист від вірусів № 5. Розподілена система зберігання даних

- Лікування WannaCry. Що робити, якщо захищатися вже пізно?

подробиці

Роль інфобезпеки в століття цифрових технологій

У цифровому світі свої злочини. В епоху діджіталізаціі , Коли основним капіталом стає інформація, коли без Інтернету паралізується робота офісів, а втратити «все» можна в результаті поломки крихітної мікросхеми, коли віддалено можна впливати на процеси в іншій частині світу, головною загрозою стають кібератаки. Інформаційна безпека - головний тренд телеком та ІТ-галузей вже і ще не один рік.

Зведення найбільших світових вірусних атак за період 1988-2017 роки.

Таблиця 1 - Найбільші комп'ютерні вірусні атаки в світі. Характеристики на рік появи вірусу

рік

Назва вірусу

Сценарій поширення вірусу

масштаб поразки

збиток

1988

черв'як Моріса

Через помилки в системі безпеки операційної системи

6 000 ПК

96,5 млн. Дол.

1998

CIH

Електронні листи, змінні носії, мережа Інтернет

500 000 ПК

1 млрд. Дол.

2000

ILOVEYOU

Повідомлення електронної пошти з темою «ILOVEYOU»

3 млн. ПК

10-15 млрд. Дол.

2001

Code Red

Заміна вмісту сторінок на ураженому сайті

400 000 ПК

2,6 млрд. Дол.

2003

Sobig F

По електронній пошті листом з вкладенням

2 млн. ПК

5-10 млрд. Дол.

2004

Mydoom

Повідомлення електронної пошти з темою «Привіт», «Тест», «Помилка», «Система доставки пошти», «Повідомлення про доставку» і ін.

500 000 ПК

2,6 млрд. Дол.

2007

Storm Worm

Електронного листа

10 млн. ПК

Від в'язниці, від суми і від хакерського злому не зарікайся - не застрахований ніхто. Квантова мережу довгий час вважалася беззастережно безпечною. Але шведські фізики навіть в ній виявили вразливості. Хакери-любителі тренуються на соціальних мережах, інших персональних сервісах, банківських картах. Професіонали кидають виклик інформаційним системам державних служб і урядів і персональним пристроям в глобальному масштабі.

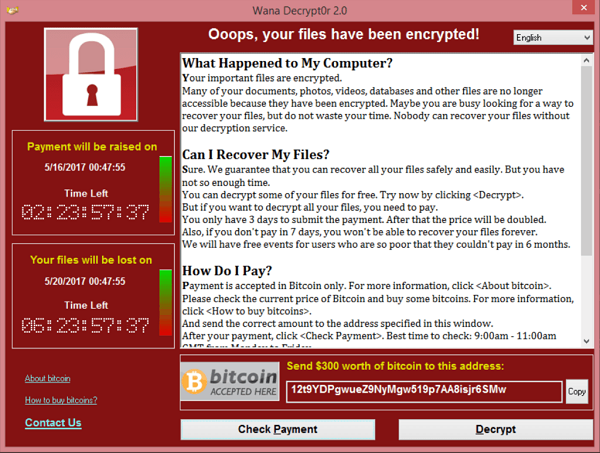

В травнем 2017 року всі масштаби комп'ютерних вірусів-попередників затьмарила вірус шифрувальник WannaCry (WNCRY, Wana Decrypt0r 2.0).

Кібератака вірусом шифрувальником WannaCry

Вірусу WannaCry знадобилося менше 2-х годин, щоб інфікувати комп'ютери в 11 країнах, серед яких США, Великобританія, Китай, Іспанія, Італія, Росія та ін. Зараз WannaCry налічують близько 300 000 спроб атак в 74 державах. У зоні ураження опинилися медичні установи, телекомунікаційні оператори, фінансові компанії, спецслужби та ін. Зашифровані дані зловмисники оцінили в 300 дол. Видання The Times оцінила заробіток зловмисників від запанікували користувачів в більш ніж 42 000 долл.

Швидкість поширення вірусу WannaCry пояснюється унікальними сценаріями його поведінки. Вірус WannaCry заражав комп'ютери не через поштову розсилку, а через мережеву вразливість в протоколі MessageBlock 1.0 (SMBv1) операційної системи Microsoft, скануючи з цією метою 50 000 000 IP адрес в хвилину. Крім того, заражений комп'ютер сам стає рознощиком, якщо є частиною комп'ютерної мережі. Тому великі компанії з локальної інтернет-мережею стали плідним ґрунтом для вірусу WannaCry. Вірус-вимагач, який розповсюджується як мережевий черв'як, дійсно, на сьогоднішній день визнається наймасштабнішою атакою.

Вірус WannaCry сканує в Інтернеті вузли, розташовані нема за NAT (тобто внутрішній IP-адреса комп'ютера збігається з зовнішнім IP-адресою) в пошуках комп'ютерів, що мають відкритий TCP-порт 445, який відповідає за обслуговування протоколу SMBv1.

Після процесу шифрування, програма виводить на екран вікно з вимогою перевести суму в біткоіни (рівну 300 доларам США) на номер кошелбка протягом 3-х днів. При несвоєчасному надходженні викупу, дана сума буде збільшена в 2 рази. На 7-ій день, якщо вірус WannaCry НЕ буде ліквідовано з інфікованою системи, зашифровані файли підлягають знищенню.

Вірус шифрувальник WannaCry показала крихкість цифрового світу. Антивіруси раз по раз залишаються безсилими, а від зараження не захищені навіть профільні відомства, здавалося б, з високим ступенем захисту систем. І навіть більше того, виступають ґрунтом для створення найпотужніших шкідливих програм. Фахівці визначили, що експлоїт EternalBlue вірусу WannaCry викрадений з шпигунських інструментів Агентства національної безпеки США (АНБ).

Вірус шифрувальник WannaCry зупинив британський програміст Дарієн Хусс. Кріптолокер припиняв свою руйнівну дію після звернення до певного домену. Коли необхідний домен зареєстрували, атака почала затухати. Однак, можливо, вірус WannaCry був репетицією. Дослідники зафіксували новий «штам» кіберзагрози, названий EternalRocks. Він також використовує EternalBlue, а також ще 6 інструментів, що належать АНБ.

Переклад WannaCry

Назва вірусу "WannaCry" перекладається як «хочеться плакати». Саме в такому стані знаходяться люди і цілі відомства, які втратили доступ до своїх даних.

Тенденції розвитку шкідливих комп'ютерних програм

Цифрове змагання між співробітниками інформаційної безпеки і хакерами почалося давно. Поки перші вдосконалюють методи захисту інформації, другі - відточують навички по їх злому. Причому, зловмисники знаходять ключі до нових систем захисту істотно швидше, ніж ІТ-фахівці їх разрбативают. Автором поняття «комп'ютерний вірус» вважається американський вчений Фред Коен, який згадав його у своїй дисертаційній роботі в 1983 р Однією з перших програмою-здирником є запущений Д.Поппером вірус AIDS ( «PC Cyborg»), який в 80-і рр. минулого століття просив близько 200 дол. за «продовження ліцензії» уражених файлів.

Згодом комп'ютери проникли з приватних квартир в офіси. Ціфровізіровать, в тому числі найбільші компанії і державні структури. З огляду на, що всі об'єкти компанії пов'язані локальною мережею, всього одне зараження може паралізувати роботу величезної корпорації. І ця мета більш приваблива для хакера, ніж особисті файли звичайних користувачів. Зловмисники атакують бази даних, корпоративні програми, такі як 1С, Bitrix і ін., Робочі файли т.д. Останні роки було багато точкових комп'ютерних атак: промислового характеру, на об'єкти критичної інфраструктури тощо. Що цінніший інфікована інформація, тим вище ймовірність, що програмою-вимагача заплатять, щоб мінімізувати втрати безповоротної втрати інформації.

У приватній середовищі зростає кількість підключених пристроїв, наближається ера Інтернету речей (Internet of Things, IoT ), Користувачі «прив'язують» до мобільних додатків банківські карти, користуються хмарними рішеннями для роботи - це все створює сприятливе середовище для зловмисників. Фахівці повідомляють, що в 2016 році було зафіксовано в 100 разів більше кібератак, ніж за попередній період. З початку 2016 року щодня відбувається близько 4000 кібернападів - говорить дослідження компанії Fortinet. Атаки на мобільні пристрої також частішають.

Самий використовуваний шлях поширення вірусу - це розсилка по E-mail.

Як захиститися від вірусу WannaCry?

Зберігають на пристроях або хмарних додатках, обмінюються віртуально секретною інформацією мільйони людей. Відповідно, постраждати від кіберзагрози може майже кожен, тому ігнорувати запобіжні заходи в роботі з оцифрованої особистої і робочої інформацією не варто.

Якими б простими і загальновідомими здавалися поради, ставка в питанні мінімізації шкоди від шкідливих комп'ютерних програм і скорочення їх масштабів робиться саме на кібергігіену. «Випадковий» клік, скачування підозрілого файлу через цікавість або неуважності, неправильні дозволу в програмах, спам-лист, заражений сайт - все це може відкрити шлях для програми-здирника. Microsoft випустив оновлення, що закриває уразливість ОС, за два місяці до удару вірусу WannaCry. «Чому його що не встановили навіть великі компанії?» - вже риторичне питання. В ІТ-середовищі формується новий напрям знань - security awareness trainings. Це навчальні тренінги, які розповідають про основи інформаційної безпеки.

Таблиця 2 - Дослідження кіберзащіщенності b2b сегмента в країнах Північної Америки, Великобританії та Азії. SecureWorks, 2016 р

Стали жертвою кібератаки

Вважають, що стануть метою кібератак в 2017 р

Вважають кібератаку серйозною загрозою бізнесу

Мають план дій на випадок кібератаки

36%

57%

76%

56%

Захист від вірусів № 1. Резервні копії.

У корпоративному середовищі часто можна почути вираз, що компанії діляться на ті, хто робить резервне копіювання, і ті, хто ЩЕ цього не робить. Самий елементарна і проста міра захисту - це резервне копіювання. В якості запасного сховища може виступити «хмара», зовнішній носій, другий комп'ютер або ноутбук. На останніх краще мінімізувати кількість виходів в інтернет, відключати мережі при їх невикористанні і не об'єднувати з іншими комп'ютерами або ноутбуками.

Захист від вірусів № 2. Оновлення системи

Ще один енциклопедичний рада - це своєчасні і регулярні оновлення операційної системи, додатків і обов'язково антивірусної програми. Як правило, ця функція реалізується автоматично, якщо не відключати автоматичне оновлення і / або відхиляти їх. Виробники враховують в оновлених версіях попередній невдалий досвід. Оскільки кіберзлочинці теж «не сплять», велика ймовірність, що лазівки в старій версії ОС або програми ними вже виявлені.

Захист від вірусів № 3. Акуратна робота з електронною поштою

З метою безпеки рекомендується не відкривати електронні листи від невідомих і підозрілих адресатів. До слова, заражена посилання може прийти і від знайомих, ніж комп'ютер вже піддався атаці.

Захист від вірусів № 4. Рішення класу «пісочниця»

Для захисту корпоративної середовища корисно встановлювати рішення класу «пісочниця». Воно перевіряє прийняті файли в ізольованому середовищі, не допускаючи поширення вірусу.

Захист від вірусів № 5. Розподілена система зберігання даних

Розподілена система зберігання даних, звичайно, не є щитом від кріптолокеров. Але вона дозволяє зберегти дані. Припустимо, на комп'ютері зберігається файл. У зашифрованому і реплицироваться вигляді він зберігається ще в декількох вузлах (комп'ютерах). Якщо ваш комп'ютер заражений, можна без побоювань видаляти систему, не виконуючи своє право грошової вимоги хакерів, тому що копії важливих документів можна відновити з розподіленої бази даних. При такій схемі інформація не тільки блочно зберігається в різних місцях, але і реплицируется, забезпечуючи цілісність інформації та можливість відновлення.

Лікування WannaCry. Що робити, якщо захищатися вже пізно?

Якщо ви все-таки опинилися вражені шкідливою програмою, виникає питання, який спосіб лікування від вірусу WannaCry. Фахівці з кібербезпеки не рекомендують переводити кошти вказуються вірусом реквізити. По-перше, немає гарантій, що ви повернете доступ до інформації. По-друге, тим самим ви фінансуєте ринок інтернет-атак.

Наприклад, французькі фахівці розробили програму, здатну допомогти без оплати викупу, яка називається WannaKey. Але вона має істотний недолік: працює виключно на ОС Windows XP. Удосконалюючи рішення, розробники представили програму WannaKiwi, яка сумісна, крім Windows XP, також з Windows Server 2003 і Windows 7.

Якщо втрата даних не завдасть критичний збиток і переводити гроші зловмисникам не хочеться, потрібно видаляти ОС і встановлювати нову.

Питання безпеки та інші фактори ефективної роботи мобільного зв'язку розглянуті в книзі " Мобільний зв'язок на шляху до 6G ".

Питання безпеки та інші фактори ефективної роботи мобільного зв'язку розглянуті в книзі " Мобільний зв'язок на шляху до 6G ".

Читайте також:

Нові загрози та напрямки розвитку інформаційної безпеки в 2017 році

Перспективи розвитку інформаційно-комунікаційних технологій (ІКТ) в 2017 році

Діджіталізація оточення, або четверта промислова революція в дії

Розвиток ринку мобільного зв'язку до 2022 року

Розумний транспорт в розумному місті. Якими будуть автомобілі майбутнього?

А ваш бізнес заслуговує рекомендацій? Або «гарячий» стілець від Олександра Левітаса

{Jcomments on}

Що робити, якщо захищатися вже пізно?Як захиститися від вірусу WannaCry?

«Чому його що не встановили навіть великі компанії?

Що робити, якщо захищатися вже пізно?

Якими будуть автомобілі майбутнього?

А ваш бізнес заслуговує рекомендацій?