- глосарій

- Що це таке - вірус-шифрувальник?

- У чому небезпека таких вірусів?

- Шляхи зараження.

- Ознаки зараження.

- Що робити, якщо зараження вже сталося?

- Як запобігти зараженню або звести його наслідки до мінімуму?

Ця інструкція не призначена для технічних фахівців, тому:

Інструкція написана мною в допомогу сисадмінам, бажаючим провести навчання працівників компанії, далеких від сфери IT (бухгалтерія, кадри, менеджери з продажу і т.д), основам кібергігіени.

глосарій

Програмне забезпечення (далі - ПЗ) - програма або безліч програм, що використовуються для управління комп'ютером.

Шифрування - це перетворення даних в вид, недоступний для читання без ключа шифрування.

Ключ шифрування - це секретна інформація, яка використовується при шифруванні / розшифровці файлів.

Дешифратор - програма, яка реалізує алгоритм розшифрування.

Алгоритм - набір інструкцій, що описують порядок дій виконавця для досягнення певного результату.

Поштове вкладення - файл, прикріплений до електронного листа.

Розширення (розширення імені файлу) - послідовність символів, що додаються до імені файлу і призначених для ідентифікації типу файлу (наприклад, * .doc, * .jpg). Відповідно до типу файлів, буде використовуватися певна програма, щоб їх відкрити. Наприклад, якщо у файлу розширення * .doc, то для його відкриття запуститься MS Word, якщо * .jpg, то запуститися переглядач зображень і т.д.

Посилання (або, точніше, гіперпосилання) - частина веб-сторінки документа, що посилається на інший елемент (команда, текст, заголовок, примітка, зображення) в самому документі або на інший об'єкт (файл, каталог, додаток), розташований на локальному диску або в комп'ютерній мережі.

Текстовий файл - комп'ютерний файл, який містить текстові дані.

Архівація - це стиснення, тобто зменшення розміру файлу.

Резервна копія - файл або група файлів, створених в результаті резервного копіювання інформації.

Резервне копіювання - процес створення копії даних на носії (жорсткому диску, дискеті і т. Д.), Призначеному для відновлення даних в оригінальному або новому місці зберігання в разі їх пошкодження або руйнування.

Домен (доменне ім'я) - ім'я, що дає можливість звертатися до інтернет-вузлів і розташованим на них мережевих ресурсів (веб-сайтів, серверів електронної пошти, інших служб) в зручній для людини формі. Наприклад, замість 172.217.18.131 вводять google.com.ua, де ua, com, google - це домени різних рівнів.

Що це таке - вірус-шифрувальник?

Вірус-шифрувальник (далі - шифрувальник) - шкідливе програмне забезпечення, шифрувальне файли користувача і вимагає викуп за розшифровку. Найчастіше шифруються популярні типи файлів - документи і таблиці MS Office (docx, xlsx), зображення (jpeg, png, tif), відеофайли (avi, mpeg, mkv та ін.), Документи в форматі pdf і ін., А також файли баз даних - 1С (1CD, dbf), Акцент (mdf). Системні файли і програми зазвичай не шифруються, щоб зберегти працездатність Windows і дати користувачеві можливість зв'язатися з здирником. У рідкісних випадках шифрується диск цілком, завантаження Windows в цьому випадку неможлива.

У чому небезпека таких вірусів?

У переважній більшості випадків розшифровка власними силами НЕМОЖЛИВА, тому що використовуються надзвичайно складні алгоритми шифрування. У дуже рідкісних випадках файли можна розшифрувати, якщо відбулося зараження вже відомим типом вірусу, для якого виробники антивірусів випустили дешифратор, але навіть в цьому випадку не гарантується відновлення інформації на 100%. Іноді вірус має ваду в своєму коді, і дешифрування ставати неможлива в принципі, навіть автором шкідливої програми.

У переважній більшості випадків після кодування шифрувальник видаляє вихідні файли за допомогою спеціальних алгоритмів, що виключає можливість відновлення.

Ще одна небезпечна особливість вірусів подібного роду - досить часто вони «невидимі» для антивірусів, тому що використовувані для зашифровуваної алгоритми застосовуються також у багатьох легальних програмах (наприклад, клієнт-банк), через що багато шифрувальники не сприймаються антивірусами, як шкідливе ПЗ.

Шляхи зараження.

Найчастіше зараження відбувається через поштові вкладення. Користувачеві приходить лист по електронній пошті від відомого йому адресата або замаскованого під яку-небудь організацію (податкова, банк). У листі може міститися прохання провести бухгалтерську звірку, підтвердити оплату рахунку, пропозиція ознайомитися з кредитною заборгованістю в банку або щось подібне. Тобто, інформація буде така, що неодмінно зацікавить або злякає користувача і спонукає відкрити поштове вкладення з вірусом. Найчастіше це буде виглядати як архів, у якому перебуває файл з розширенням * .js, * .scr, * .exe, * .hta, * .vbs, * .cmd, * .bat. Після запуску такого файлу відразу ж або через деякий час починається процес шифрування файлів на ПК. Також заражений файл може бути надіслано користувачеві в одній з програм для обміну миттєвими повідомленнями (Skype, Viber і ін.).

Рідше зараження відбувається після установки зламаного ПЗ або після переходу по зараженій посиланням на сайті або в тілі листа.

Варто мати на увазі, що дуже часто, заразивши один ПК в мережі, вірус може пошириться на інші машини, використовуючи вразливості в Windows або / і в встановлені програми.

Ознаки зараження.

- Дуже часто після запуску файлу, прикладеного до листа, спостерігається висока активність жорсткого диска, процесор завантажений до 100%, тобто комп'ютер починає сильно «гальмувати».

- Через деякий час після запуску вірусу ПК раптово перезавантажується (в більшості випадків).

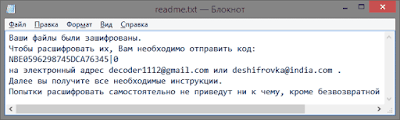

- Після перезавантаження відкривається текстовий файл, в якому повідомляється, що файли користувача зашифровані і вказуються контакти для зв'язку (електронна пошта). Іноді замість відкриття файлу шпалери на робочий стіл замінюються на текст з вимогою викупу.

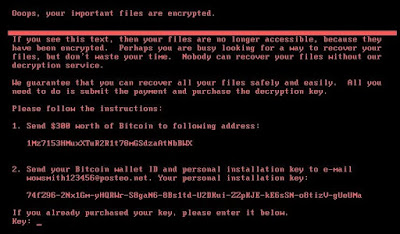

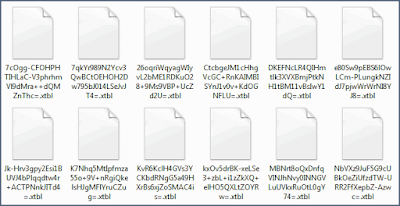

- Більшість файлів користувача (документи, фото, бази даних) виявляються з іншим розширенням (наприклад - * .breaking_bad, * .better_call_soul, * .vault, * .neutrino, * .xtbl і ін.) Або взагалі повністю перейменовані, і не відкриваються ніякої програмою, навіть якщо поміняти розширення. Іноді шифрується жорсткий диск цілком. У цьому випадку Windows взагалі не завантажується, а повідомлення з вимогою викупу показується майже відразу після включення ПК.

- Іноді всі файли користувача виявляються поміщені в один архів, захищений паролем. Це відбувається, якщо зловмисник проникає на ПК і виробляє архівування та видалення файлів вручну. Тобто, при запуску шкідливого файлу з поштового вкладення файли користувача не шифруються автоматично, а відбувається установка програмного забезпечення, що дозволяє зловмисникові приховано підключитися до ПК через інтернет.

Приклад тексту з вимогою викупу  Результат дії вірусу, шифрувального диск цілком

Результат дії вірусу, шифрувального диск цілком  Приклад перейменованих вірусом файлів

Приклад перейменованих вірусом файлів

Що робити, якщо зараження вже сталося?

- Якщо процес шифрування почався в вашій присутності (ПК сильно «гальмує»; відкрився текстовий файл з повідомленням про шифрування; стали пропадати файли, а замість них стали з'являтися їх зашифровані копії), слід НЕГАЙНО знеструмити комп'ютер, висмикнувши шнур живлення або затиснувши на 5 сек. кнопку включення. Можливо, це дозволить врятувати частину інформації. НЕ перезавантажувати ПК! ТІЛЬКИ ВИКЛЮЧЕННЯ!

- Якщо шифрування вже відбулося, ні в якому разі не варто намагатися самостійно вилікувати зараження, а також видаляти або перейменовувати зашифровані файли або файли, створені шифрувальником.

В обох випадках потрібно негайно повідомити про подію системного адміністратора.

ВАЖЛИВО !!!

Не намагайтеся самостійно вести переговори із зловмисником через надані їм контакти! У кращому випадку це марно, в гіршому - може збільшити суму викупу за розшифровку.

Як запобігти зараженню або звести його наслідки до мінімуму?

- Не відкривайте підозрілі листи, особливо з вкладеннями (як розпізнати такі листи - див. Нижче).

- Не переходьте за підозрілими посиланнями на сайтах і в надісланих листах.

- Не завантажуйте і не встановлюйте програми з недовірених джерел (сайти зі зламаним ПО, торрент-трекери).

- Завжди робіть резервні копії важливих файлів. Найкращим варіантом буде зберігати резервні копії на іншому носії, що не підключеному до ПК (флешка, зовнішній диск, DVD-диск), або в хмарі (наприклад, Яндекс.Діск). Часто вірус шифрує і файли архівів (zip, rar, 7z), тому зберігати резервні копії на тому ж ПК, де зберігаються вихідні файли - безглуздо.

Як розпізнати шкідливе лист?

1. Тема і зміст листа не пов'язані з вашою професійною діяльністю. Наприклад, офіс-менеджеру прийшов лист про податкову перевірку, рахунок або резюме.

2. У листі міститься інформація, що не має відношення до нашої країни, регіону або галузі діяльності нашої компанії. Наприклад, вимога погасити борг у банку, зареєстрованому в РФ.

3. Часто шкідливе лист оформлено як нібито відповідь на якесь ваше письмо. На початку теми такого листа присутній поєднання «Re:». Наприклад, «Re: Рахунок на оплату», хоча ви точно знаєте, що не надсилали листи на цю адресу.

4. Лист прийшов нібито від відомої компанії, але в адресі відправника листа присутні безглузді послідовності букв, слів, цифр, сторонні домени, нічого не мають спільного з офіційними адресами згаданої в тексті листа компанії.

5. У поле «Кому» зазначено невідоме ім'я (не ваш поштовий ящик), набір незв'язних символів або дублюється назва поштової скриньки відправника.

6. У тексті листа під різними приводами одержувача просять надати або підтвердити будь-яку персональну або службову інформацію, завантажити файл або перейти по посиланню, при цьому повідомляючи про терміновість або які-небудь санкції в разі невиконання інструкцій, зазначених в листі.

7. В архіві, доданому до листа, містяться файли з розширенням * .js, * .scr, * .exe, * .hta, * .vbs, * .cmd, * .bat, * .iso. Також дуже часто застосовується маскування шкідливого розширення. Наприклад, в імені файлу «Дебіторська задолженность.doc.js», * .doc - це помилкове розширення, що не несе ніякого функціоналу, а * .js - реальне розширення вірусного файлу.

8. Якщо лист прийшов від відомого відправника, але стилістика листа і грамотність сильно відрізняються - це теж привід насторожитися. Також, як і нехарактерне зміст - наприклад, від клієнта прийшла вимога сплатити рахунок. В такому випадку краще зв'язатися з відправником по іншому каналу зв'язку (телефон, Skype), так як велика ймовірно, що його ПК зламали або заразили вірусом.

!!! ПАМ'ЯТАЙТЕ !!!

У переважній більшості випадків розшифровка Технічно НЕМОЖЛИВА.

Будьте гранично уважні при роботі в Інтернеті.

У чому небезпека таких вірусів?Що робити, якщо зараження вже сталося?

Як запобігти зараженню або звести його наслідки до мінімуму?

Що це таке - вірус-шифрувальник?

У чому небезпека таких вірусів?

Як запобігти зараженню або звести його наслідки до мінімуму?

Як розпізнати шкідливе лист?