- прослуховування

- як захиститися

- Вправа: ставимо пароль на вайфай

- Маніпуляції з настройками роутера

- як захиститися

- Віддалений доступ

- як захиститися

- Інструкція щодо захисту роутера

- Захист мережі WiFi: Відео

- Як легко дізнатися IP адресу WiFi роутера: Відео

- Як дізнатися пароль від свого WiFi підключення в параметрах роутера: Відео

- Ключ мережі вай-фай

- MAC фільтр роутера

- Як налаштувати MAC фільтра в роутері: Відео

- Як визначити, хто підключений до мережі

Євген не поставив пароль на вайфай в своїй квартирі. Навіщо морочитися? Пароль можна забути. А то, що сусіди можуть користуватися, - не шкода, все одно інтернет безлімітний. Так думає Євген, і він крупно помиляється.

Микола Кругліков

юний хакер

Розберемося, чому відкритий інтернет вдома - погана ідея і чим це може вам загрожувати.

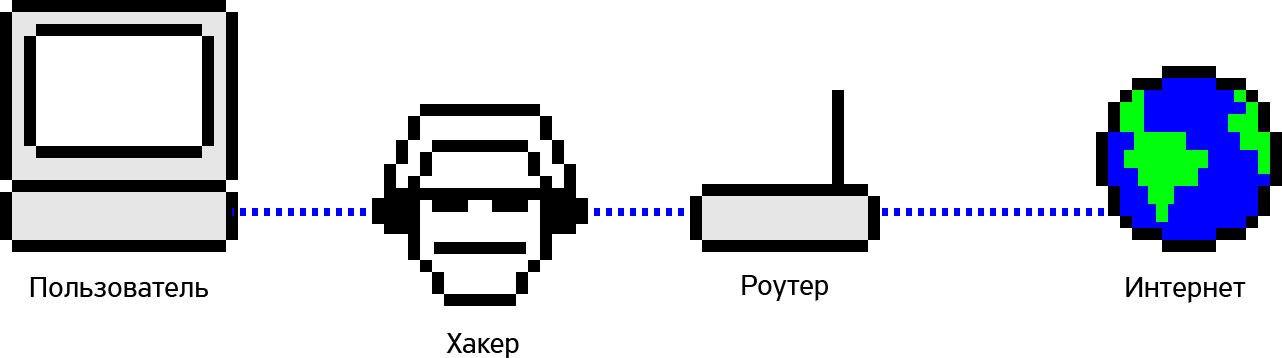

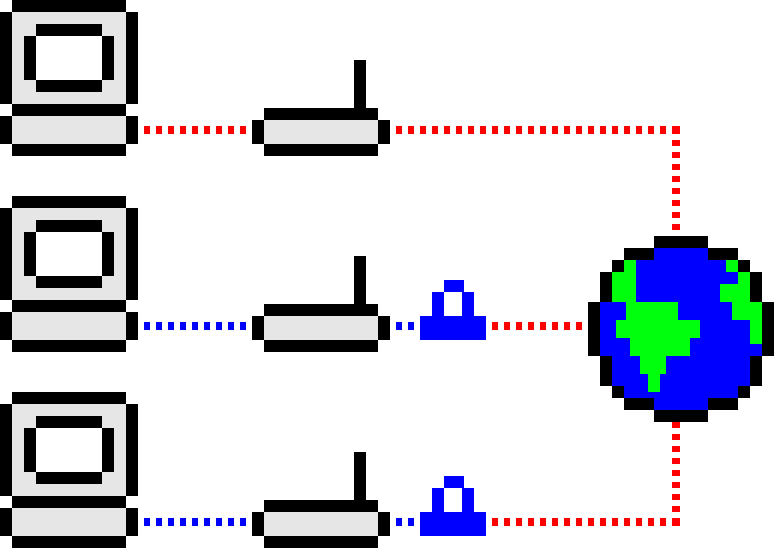

прослуховування

Точки доступу без пароля ще називають відкритими, і справа тут не тільки в паролі. У таких точках дані по вайфай передаються без шифрування, у відкритому вигляді. Оскільки вайфай - ті ж радіохвилі, перехопити трафік дуже легко: достатньо налаштувати антену на потрібну частоту і ви почуєте все, що передається між роутером і комп'ютером. Без пароля на роутері ви просто транслюєте на всю округу, що ви зараз робите в інтернеті.

Якщо ви сидите на порносайті, будь-який ваш сусід зможе дізнатися, який саме ролик ви дивитеся. Якщо відправляєте лист, з великою ймовірністю його можна буде перехопити в момент відправки. Якщо у вас «Вконтакте» не використовує шифрування даних, то будь-який сусід зможе прочитати ваші особисті повідомлення.

Вайфай без пароля легко прослухати

як захиститися

Потрібно поставити пароль на вайфай. Звичайно, з'єднання з деякими сайтами шифруються за допомогою HTTPS, а ще можна включити VPN, і все ж набагато надійніше захистити відразу весь канал зв'язку.

Вправа: ставимо пароль на вайфай

- Відкрийте браузер і введіть в адресний рядок цифри 192.168.0.1. Якщо нічого не сталося, спробуйте 192.168.1.1 і 10.0.0.1. З'явиться віконце з полями для логіна і пароля.

- Введіть логін admin і пароль admin. Якщо не підійшли - подивіться стандартний пароль в інструкції до роутера. Швидше за все, це щось просте. Іноді логін і пароль написані прямо на корпусі роутера.

- Знайдіть на сторінці посилання з написом Wi-Fi або Wireless. Відкриється екран, де можна поміняти пароль.

Якщо нічого не виходить, викличте майстра. Завдання майстра - запароліть ваш вайфай.

Встановіть для вайфая пароль довжиною не менше десяти символів з цифр і букв. Пароль 12 345 678 - те саме, що відсутність пароля.

Всі інструкції розраховані на домашній роутер . На роботі або в кафе вони навряд чи спрацюють, тому що мережеві адміністратори відключають доступ до налаштувань роутера для сторонніх

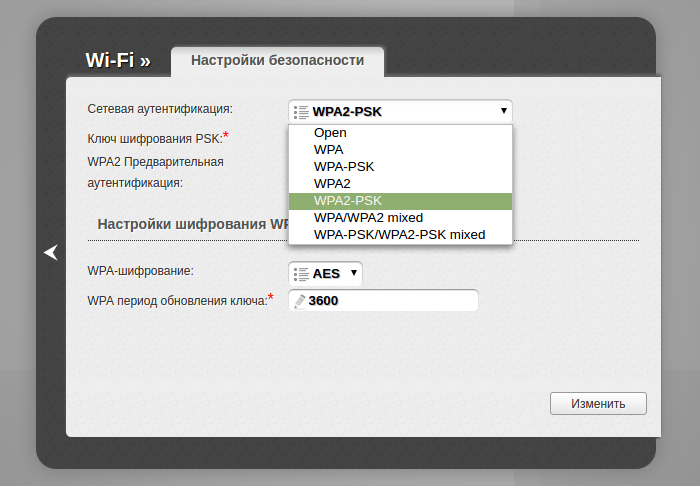

Можливо, в настройках буде кілька варіантів шифрування. У кожному роутере різний набір опцій, тому оберіть варіант, найбільш схожий на WPA2-PSK (AES). Це найнадійніший на сьогоднішній день протокол шифрування. У поєднанні з хорошим паролем він дасть вам максимальну можливу захист.

Надійний протокол шифрування - це важливо. Поганий протокол, як і поганий пароль, полегшує злом. Наприклад, застарілий протокол WEP можна зламати за кілька годин.

Вибір алгоритму шифрування в налаштуваннях роутера. WPA2-PSK - кращий варіант з цього набору

Переконайтеся, що у вас вимкнений WPS. Ця технологія дозволяє підключатися до роутера по піну з восьми цифр. На жаль, після масового впровадження WPS з'ясувалося, що він вкрай небезпечний: потрібно всього 10 годин, щоб зламати з'єднання навіть з самим надійним протоколом. Налаштування WPS десь там же, де і настройки вайфая.

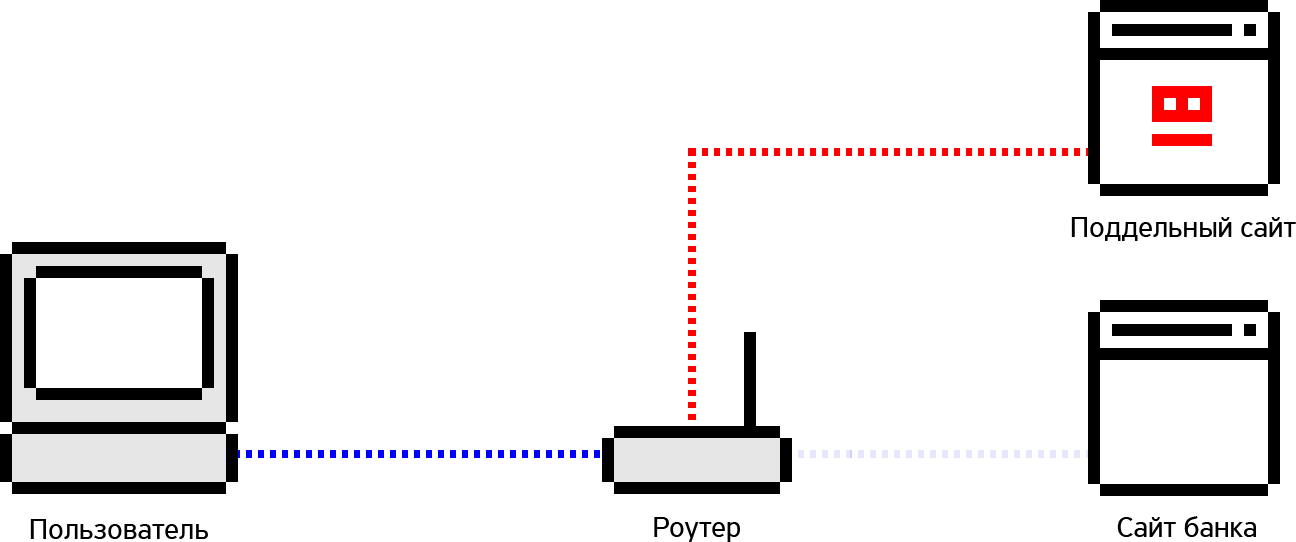

Маніпуляції з настройками роутера

Коли хакери підключаються до вашого вайфай, вони отримують доступ до панелі управління роутером і можуть переналаштувати його на свій лад. Щоб влізти в ваш роутер, досить просто підключитися до вайфай - перебувати в квартирі необов'язково. Який-небудь капосний школяр може колупатися в налаштуваннях вашого роутера прямо зараз.

Зазвичай потрапити в налаштування роутера не так просто: потрібно ввести логін і пароль. Але у більшості людей на роутері стоять стандартні логін і пароль - admin / admin. Якщо ви не змінювали цю настройку спеціально, велика ймовірність, що будь-який хакер зможе влізти в роутер.

Отримавши доступ до панелі управління, хакери легко проведуть атаку посередника: зроблять так, щоб між вами і сайтом стояв шкідливий сервіс, який краде паролі. Наприклад, за адресою tinkoff.ru буде відкриватися не справжній, а підроблений сайт, який буде відправляти їм все, що ви вводите. Ви навіть не дізнаєтеся, що потрапили на шкідливий сервіс: він буде виглядати в точності як справжній інтернет-банк і навіть пустить вас на вашу логіну та паролю. Але при цьому логін і пароль виявляться у хакерів.

роутер з стандартними настройками легко перенаправляти на підроблений сайт

як захиститися

Змініть в настройках роутера стандартний пароль адміністратора на свій. Він повинен бути не менш надійним, ніж пароль від вайфая, і при цьому повинен бути іншим.

Віддалений доступ

Хакери рідко цікавляться конкретно вами, якщо ви не топ-менеджер великої компанії. Найчастіше звичайні люди потрапляють під автоматизовані атаки, коли хакерська програма шукає потенційних жертв і намагається застосувати стандартний алгоритм злому.

У деяких роутерах є можливість підключатися до веб-інтерфейсу із зовнішньої мережі - тобто зайти в налаштування роутера можна з будь-якого місця, де є інтернет, а не тільки з дому.

Це означає, що на ваш роутер можуть напасти не тільки пакостлівих школярі. Атака може відбуватися не доцільно: просто який-небудь хакер в Перу сканує певний діапазон адрес на предмет відкритих роутерів. Його програма бачить ваш роутер. Підключається. Хакер навіть не знає, хто ви і де ви - він просто налаштовує переадресацію і повертається до своїх справ. І в його хакерську програму падає ваш логін від Фейсбуку, наприклад.

Хакери здійснюють автоматизовані атаки на роутери,

в яких дозволений віддалений доступ

як захиститися

Перевірте, чи включена функція віддаленого доступу в вашому роутере. Вона часто є в пристроях, які дають провайдери зв'язку. Провайдерам віддалений доступ потрібен для справи: так їм простіше допомагати користувачам з налаштуванням мережі. Проте провайдери можуть залишити в веб-інтерфейсі пароль за замовчуванням, що робить вас легкою здобиччю хакерських програм.

Якщо ви можете зайти в веб-інтерфейс зі стандартними логіном і паролем admin / admin, обов'язково поміняйте пароль і запишіть його. Коли провайдер буде налаштовувати ваш роутер віддалено, просто скажіть, що поміняли пароль з міркувань безпеки, і продиктуйте його оператору.

Інструкція щодо захисту роутера

- Поставте на вайфай надійний пароль.

- Змініть стандартний пароль адміністратора.

- Якщо роутер немає від провайдера, відключіть віддалений доступ.

- Якщо не знаєте, як це все зробити, викличте комп'ютерного майстра, якому ви довіряєте.

проблема

Багато хто навіть не підозрюють, що домашній роутер є найважливішим електронним пристроєм в їх житті. Він з'єднує більшість інших пристроїв із зовнішнім світом і саме тому представляє максимальний інтерес для хакерів.

На жаль, багато роутери для дому та малого бізнесу за замовчуванням поставляються з небезпечною конфігурацією, мають недокументованими обліковими записами для управління, використовують застарілі служби і працюють на старих версіях прошивок, які легко зламати за допомогою давно відомих прийомів. Частина з перерахованих проблем самі користувачі, на жаль, виправити не зуміють, але тим не менш можна зробити цілий ряд дій, щоб захистити ці пристрої як мінімум від великомасштабних автоматизованих атак.

Основні дії

Уникайте використання роутерів, що надаються провайдерами. По-перше, вони часто дорожче. Але це не найбільша проблема. Такі маршрутизатори, як правило, менш захищені, ніж ті моделі, які продають виробники в магазинах. Дуже часто вони містять жорстко запрограмовані облікові дані для віддаленої підтримки, які користувачі не можуть змінювати. Оновлення для змінених версій прошивок часто відстають за часом від релізів для комерційних роутерів.

Змініть пароль адміністратора за замовчуванням. Багато роутери поставляються з типовими паролями адміністратора (admin / admin), і зловмисники постійно намагаються увійти на пристрої, використовуючи ці загальновідомі облікові дані. Після підключення до інтерфейсу управління маршрутизатора через браузер в перший раз - його IP-адреса зазвичай знаходиться на наклейці з нижньої сторони або в керівництві користувача - перше, що вам потрібно зробити, це змінити пароль.

Крім того, веб-інтерфейс маршрутизатора управління не повинен бути доступний з Інтернету. Для більшості користувачів управляти роутером ззовні локальної мережі просто не потрібно. Однак якщо у вас все ж є потреба в вилученому керуванні , Розгляньте можливість використовувати VPN для створення захищеного каналу підключення до локальної мережі і тільки потім звертайтеся до інтерфейсу маршрутизатора.

Навіть всередині локальної мережі варто обмежити спектр IP-адрес, з яких можна управляти маршрутизатором. Якщо цей параметр доступний у вашій моделі, краще дозволити доступ з однієї IP-адреси, який не входить в пул IP-адрес, що призначаються роутером через DHCP (протокол динамічної конфігурації хостів). Наприклад, ви можете налаштувати DHCP-сервер маршрутизатора для призначення IP-адрес від 192.168.0.1 до 192.168.0.50, а потім налаштувати веб-інтерфейс, щоб він приймав адміністратора тільки з адреси 192.168.0.53. Комп'ютер повинен бути налаштований вручну, щоб використовувати цю адресу лише в тому випадку, коли необхідно адмініструвати роутер.

Включайте доступ до інтерфейсу маршрутизатора за протоколом https, якщо є підтримка захищеного з'єднання, і завжди виходьте, закриваючи сесію по завершенні настройки. Використовуйте браузер в режимі інкогніто або в приватному режимі, щоб Cookies не зберігались в автоматичному режимі, і ніколи не дозволяйте браузеру зберігати ім'я користувача і пароль інтерфейсу роутера.

Якщо це можливо, змініть IP-адреса роутера. Найчастіше роутера призначається перший адресу в зумовленому діапазоні, наприклад, 192.168.0.1. Якщо така опція доступна, змініть його на 192.168.0.99 або на будь-якій іншій адреса, який легко запам'ятати і який не є частиною пулу DHCP. До речі, весь спектр адрес використовуваних маршрутизатором також може бути змінений. Це дозволяє захиститися від фальшивих міжсайтових запитів (CSRF), коли атака відбувається через браузери користувачів і з застосуванням типового IP-адреси, зазвичай присвоюється таких пристроїв.

Створюйте складний пароль до Wi-Fi і вибирайте надійний захист протоколу. Протокол WPA2 (Wi-Fi Protected Access 2) краще старих WPA і WEP, які більш уразливі для атак. Якщо роутер надає таку можливість, створіть гостьову бездротову мережу, також захистивши її WPA2 і складним паролем. Нехай відвідувачі або друзі використовують цей ізольований сегмент гостьовій мережі, а не вашу основну мережу. У них може і не бути злого умислу, але їх пристрою можуть бути зламані або заражені програмами-зловмисниками.

Вимкніть функцію WPS. Ця рідко використовувана функція призначена для того, щоб допомогти користувачам налаштувати Wi-Fi, використовуючи PIN-код, надрукований на наклейці роутера. Однак у багатьох реалізаціях версій WPS, що надаються різними постачальниками, кілька років тому була знайдена серйозна уразливість, яка дозволяє хакерам зламувати мережі. І оскільки буде важко визначити, які конкретно моделі роутерів і версії прошивки уразливі, краще просто відключити цю функцію на роутері, якщо він дозволяє зробити це. Замість цього можна підключитися до маршрутизатора через дротове з'єднання і через веб-інтерфейс управління, наприклад, налаштувати Wi-Fi з WPA2 і пароль користувача (без WPS взагалі).

Чим менше сервісів вашого роутера відкриті для Інтернету, тим краще. Це особливо правильно в тих випадках, коли не ви включили їх, а можливо, навіть не знаєте, що вони роблять. Такі сервіси, як Telnet, UPnP (Universal Plug and Play), SSH (Secure Shell) і HNAP (Home Network Administration Protocol), взагалі не повинні активуватися для зовнішньої мережі, так як вони потенційно несуть в собі ризики для безпеки. Втім, вони також повинні бути вимкнені і в локальній мережі, якщо ви їх не використовуєте. Онлайн-сервіси, на зразок Shields UP від Gibson Research Corporation (GRC), можуть просто сканувати публічний IP-адресу вашого роутера в пошуку відкритих портів. До речі, Shields Up здатний вести окремо сканування саме для UPnP.

Слідкуйте, щоб прошивка вашого роутера була свіжою. Одні роутери дозволяють перевірити оновлення прошивки прямо з інтерфейсу, а інші - навіть мають функцію автоматичного оновлення. Але іноді ці перевірки можуть відбуватися некоректно через зміни на серверах виробника, наприклад, по закінченні декількох років. Тому варто регулярно перевіряти сайт виробника вручну, щоб дізнатися, чи не з'явилося там оновлення прошивки для вашої моделі роутера.

Більш складні дії

Ви можете використовувати сегментацію мережі, щоб ізолювати її від ризикованого пристрою. Деякі споживчі роутери надають можливість створювати мережі VLAN (віртуальні локальні мережі) всередині великої приватної мережі. Такі віртуальні мережі можна використовувати для ізоляції пристроїв з категорії Інтернету Речей (IoT), які бувають повні вразливостей, що неодноразово доводили дослідники (Берд Ківі розглядав дану проблему в попередньому номері «Світу ПК» - прим.ред.). Багатьма пристроями IoT можна керувати за допомогою смартфона через зовнішні хмарні сервіси . А оскільки вони мають доступ до Інтернету, такі апарати після початкової настройки не повинні взаємодіяти зі смартфонами безпосередньо по локальній мережі. Пристрої IoT часто використовують незахищені адміністративні протоколи для локальної мережі, так що зловмисник зможе легко зламати такий пристрій, використовуючи заражений комп'ютер, якщо вони обидва знаходяться в одній мережі.

Завдяки фільтрації MAC-адрес, можна не допустити небезпечні пристрої в вашу мережу Wi-Fi. Багато роутери дозволяють обмежити перелік пристроїв, що мають право входити в мережу Wi-Fi, на їхню MAC-адресу - унікальним ідентифікатором фізичної мережевої карти . Включення цієї функції не дозволить атакуючому підключитися до Wi-Fi мережі , Навіть якщо він зуміє вкрасти або підібрати пароль. Недоліком такого підходу є те, що ручне управління списком дозволених пристроїв може швидко стати зайвої адміністративної навантаженням для великих мереж.

Кидок портів повинен бути використаний тільки в поєднанні з IP-фільтрацією. Сервіси, запущені на комп'ютері за роутером, стануть недоступними з Інтернету, якщо на роутері не визначені правила переадресації портів. Багато програм намагаються відкрити порти роутера автоматично через UPnP, що не завжди безпечно. Якщо вимкнути UPnP, ці правила можна буде додати вручну. Причому деякі роутери навіть дозволяють вказати IP-адресу або цілий блок адрес, які можуть підключатися до певного порту, щоб отримати доступ до тієї чи іншої сервісу всередині мережі. Наприклад, якщо ви хочете отримати доступ до FTP-сервера на вашому домашньому комп'ютері , Перебуваючи на роботі, то можете створити правило проброса порту 21 (FTP) в вашому роутере, але дозволити підключення тільки з блоку IP-адрес вашої фірми.

Кастомниє прошивки можуть бути більш безпечними, ніж заводські. Існує кілька заснованих на Linux і підтримуваних спільнотою проектів прошивок для широкого спектра домашніх роутерів. Вони, як правило, пропонують розширені функції і настройки в порівнянні з наявними у заводській прошивки, а співтовариство швидше виправляє їх недоліки, ніж самі виробники роутерів. Оскільки ці прошивки позиціонуються для ентузіастів, число пристроїв, які їх використовують, набагато менше, ніж пристроїв з прошивкою від виробника. Це значно знижує ймовірність великих атак на кастомниє прошивки. Проте дуже важливо мати на увазі, що завантаження прошивки на роутер вимагає хороших технічних знань. Цілком ймовірно, що ви позбудетеся гарантії, і в разі помилки пристрій може вийти з ладу. Врахуйте це, адже ви ж були попереджені!

захист приватної WiFi мережі - це найважливіший момент при створенні домашньої групи. Справа в тому, що точка доступу має досить великий радіус дії, ніж можуть скористатися зловмисники. Що робити щоб цьому запобігти? Як захистити приватну бездротову мережу від зазіхань недобросовісних людей? Саме про це і піде мова в даній статті.

Перш ніж переходити до питання, як захистити приватну домашню WiFi мережу, слід зрозуміти, як вона працює. Отже, для організації домашньої бездротової мережі , Як правило, використовується роутер, який виконує функції точки доступу. Для того щоб стати учасником групи необхідно підключитися до нього.

Це говорить про те, що для захисту конфіденційної інформації необхідно закрити доступ до роутера стороннім людям. Як це робиться? Тут є кілька пунктів:

- Довгий і складний пароль для входу в меню налаштувань роутера.

- Надійний пароль для підключення до вай-фай мережі.

- Вибір безпечного типу шифрування.

- Використання MAC-фільтра.

- Налаштування доступу в операційній системі.

Як бачимо налаштувань безпеки досить багато. Це необхідно, тому що від цього залежить захист конфіденційності вай-фай мережі. При цьому більшість з них знаходяться в параметрах роутера.

Отже, давайте розберемо всі ці пункти по порядку.

Захист мережі WiFi: Відео

Ключ для входу в меню параметрів роутера

Так як практично всі налаштування безпеки встановлюються в маршрутизаторі нам необхідно придумати складний пароль для входу в систему параметрів. Крім цього, тут використовується логін, який також повинен бути оригінальним і складним. Як це зробити?

В першу чергу варто відзначити, що кожен роутер має різний інтерфейс, але принцип роботи у всіх практично однаковий. Ми розберемо, як поміняти пароль для входу в систему маршрутизатора на прикладі моделі D-LinkDIR-615.

Для початку підключаємося до роутера по бездротового зв'язку або через кабель. Після цього відкриваєте який-небудь браузер і в адресному рядку прописуєте адресу вашого маршрутизатора. Він зазначений на нижній кришці пристрою, а також в інструкції.

Як легко дізнатися IP адресу WiFi роутера: Відео

У переважній більшості це наступну адресу - 192.168.0.1 (також можуть використовуватися такі адреси - 192.168.1.1 або 192.168.2.1).

Після введення адреси система запропонує ввести логін і пароль. Спочатку вказано admin, admin відповідно. Саме ці значення зараз і потрібно буде поміняти, так як виробник використовує небезпечний логін і ключ, для того, щоб користувач без праці зміг увійти в налаштування і змінити дані на свій розсуд.

Після введення натискаємо «Enter». Ось ми і потрапили в меню налаштувань роутера. Внизу екрана потрібно натиснути «Розширені настройки». З'явиться кілька додаткових розділів, серед яких потрібно знайти «Система» і в ньому вибрати «Пароль адміністратора». Це і є той самий ключ, який нам потрібно змінити.

Статті по темі

У вікні необхідно просто ввести новий пароль і підтвердити його. Далі, просто натискаємо «Застосувати». На цьому процес зміни ключа завершено, і тепер захист домашньої бездротової WiFi мережі стала вище.

Як дізнатися пароль від свого WiFi підключення в параметрах роутера: Відео

Зверніть увагу, що дана модель роутера не дозволяє змінити логін адміністратора. Однак пристрої від інших виробників або навіть просто інших моделей дозволяють налаштувати логін для входу в систему.

Ключ мережі вай-фай

Дуже важливий параметр, від якого залежить захист інформації в мережах вай-фай - це пароль мережі. він запобігає несанкціоноване підключення зловмисників до роутера за допомогою бездротового зв'язку. Саме тому обов'язково повинен бути довгим і складним.

При цьому варто відзначити, що спочатку на роутері взагалі немає захисту вай-фай підключення. Іншими словами, до пристрою може підключитися кожен бажаючий, що знаходиться в зоні дії без введення паролів.

Щоб це виправити, нам потрібно повернутися в меню налаштувань роутера. Тепер нас цікавить розділ «WiFi», в якому потрібно знайти і відкрити настройки безпеки. У вікні, нам потрібно буде вибрати тип шифрування (вид аутентифікації). Це також важливий параметр, який впливає на безпеку мережі.

Отже, вибираємо тип шифрування WPA-PSKWPA2-PSKmixed. Це рекомендований безпечний вид аутентифікації, який забезпечує найбільш надійний захист. Нижче з'явиться рядок, в якій необхідно ввести ключ мережі. Вводимо придумані значення. Рекомендується використовувати суміш латинських букв і цифр. Причому кількість символів має бути не менше 8-12.

MAC фільтр роутера

Кожне пристрій, оснащений мережевим адаптерів , Комп'ютер, ноутбук, смартфон, планшет і так далі, має унікальний MAC адресу. Для того щоб підвищити захист мережі рекомендується встановлювати фільтр таких адрес. Іншими словами, в настройках маршрутизатора ви можете дозволити підключення тільки довіреною пристроїв, вказавши їх адреси.

Для цього знову входимо в меню налаштувань роутера. У розділі «WiFi» знаходимо MAC-фільтр і відкриваємо його. У вікні є дві вкладки:

- Режим фільтра.

- МАК-адреси.

Перше - це режим. Тут можна вибрати один з трьох варіантів:

- Вирішувати - зазначеним МАК-адресами буде дозволений доступ до мережі. Всі інші не зможуть підключитися до цієї групи.

- Забороняти - забороняє доступ до мережі вказаними адресами.

- Відключити - режим фільтр відключений.

У першій вкладці вибираємо відповідний режим. А в другій вводимо потрібні МАК-адреси. Якщо ви вибрали режим «Вирішувати», то необхідно вводити адреси тільки довірених комп'ютерів. Якщо встановлений режим «Забороняти», то вводити необхідно тільки адреси сторонніх ПК.

Як налаштувати MAC фільтра в роутері: Відео

Налаштування доступу в ОС

Операційна система також має вбудовані засоби захисту даних. Для того щоб підвищити захист, нам необхідно увійти в центр управління мережами і загальним доступом. Робиться це за допомогою натискання правою кнопкою мишки по значку підключення в треї.

У вікні, потрібно відкрити пункт «Зміна параметрів загального доступу». Нам відкриється меню, в якому можна налаштовувати доступ, включати або вимикати виявлення ПК в мережі і багато іншого. В першу чергу необхідно включити доступ з парольного захистом. При цьому система самостійно згенерує складний пароль. Запишіть його, так як якщо в подальшому ви захочете надати доступ до будь-яких файлів він вам буде потрібно.

Для того щоб налаштувати максимальний захист системи, то слід відключити доступ в усіх пунктах. Тут немає нічого складного, уважно читайте підказки на екрані.

Отже, тепер ви знаєте, як захистити приватну WiFi мережу від зловмисників. Тепер ніхто сторонній не зможе підключитися до вашої групи і завдати шкоди інформації або вкрасти важливі дані.

Як визначити, хто підключений до мережі

З настройками безпеки ми розібралися. Тепер можна перейти до питання, як визначити, хто підключиться до моєї домашньої WiFi мережі. Все дуже просто. Роутер реєструє МАК-адресу кожного учасника групи. Тому нам залишається просто увійти в налаштування маршрутизатора і подивитися статистику. Нас знову цікавить розділ «WiFi», тільки тепер вибираємо пункт «Станційний список». якщо використовується роутер TP-LINK , То потрібен розділ «Статистика».

У станційному списку відображаються МАК-адреси всіх, хто в даний момент підключений до мережі. Тут можна роз'єднати те або інше з'єднання. Як ми вже знаємо, кожен комп'ютер має унікальний МАК-адресу. Тепер ви знаєте, як перевірити, хто підключений до мого приватного WiFi мережі.

Щоб дізнатися значення, яке використовує комп'ютер досить увійти в центр управління мережами. У центрі з'явився екрану ви побачите ваше підключення. У правій половині побачите розділ «Підключення або відключення», а трохи нижче - тип доступу і підключення. Натискаєте на тип підключення і в меню вибираєте «Відомості». Тут ви знайдете рядок «Фізична адреса». Це і є МАК-адресу вашого мережевого адаптера.

Як дізнатися хто користується моїм WiFi: Відео

Навіщо морочитися?Що робити щоб цьому запобігти?

Як захистити приватну бездротову мережу від зазіхань недобросовісних людей?

Як це робиться?

Як це зробити?